关于微软远程桌面服务远程代码执行漏洞的预警通报

各有关单位、网络与信息安全软件开发团队:

微软官方发布安全公告,披露其Windows操作系统中的远程桌面服务存在一个高危的远程代码执行漏洞(CVE编号:待定,以微软官方最终确认为准)。攻击者利用此漏洞,无需用户交互,即可通过网络向目标系统发送特制请求,从而在目标系统上执行任意代码,获取系统控制权。鉴于远程桌面服务在企业内网管理、服务器运维中应用广泛,此漏洞潜在危害极大,可能引发大规模的网络入侵、数据泄露和系统瘫痪等安全事件。

一、 漏洞概况

- 漏洞类型:远程代码执行(RCE)。

- 影响组件:Windows远程桌面服务(原终端服务)。

- 影响版本:初步评估影响多个受支持的Windows客户端及服务器版本,具体范围请参照微软官方最终安全更新指南。

- 攻击向量:网络远程攻击,可能无需用户身份验证。

- CVSS评分:预计为高危或严重级别(例如9.0以上)。

二、 风险分析

- 直接危害:成功利用该漏洞的攻击者可完全控制受影响系统,安装程序、查看、更改或删除数据,创建具有完全用户权限的新账户。

- 传播风险:由于漏洞存在于基础网络服务中,且可能具备蠕虫化传播潜力,在未打补丁的内网环境中极易造成横向移动和快速蔓延。

- 重点目标:使用远程桌面服务进行管理维护的服务器(如数据库服务器、应用服务器)、办公终端,以及暴露在互联网上的远程桌面端口(默认3389)的系统面临极高风险。

三、 处置建议(面向网络与信息安全软件开发及运维团队)

- 紧急补丁更新:

- 密切关注微软官方安全公告,一旦官方发布安全更新,立即在测试环境中进行评估验证,并尽快组织对所有受影响系统进行补丁安装。补丁安装前应做好充分备份。

- 对于无法立即更新的遗留系统,应评估并实施微软可能提供的临时缓解措施。

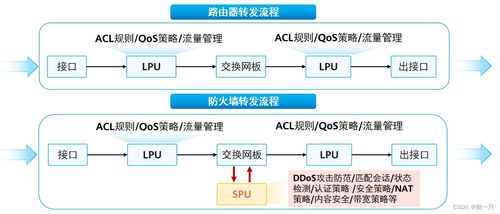

- 网络边界加固:

- 立即检查并严格限制远程桌面服务(TCP/UDP 3389端口)在互联网上的暴露。若非必要,应在防火墙上禁止从互联网直接访问该端口。

- 强制使用网络级认证(NLA),这能在漏洞利用前增加一层身份验证屏障。

- 考虑将远程访问部署在VPN之后,并对访问来源IP进行严格限制。

- 安全监测与响应:

- 启用并审核远程桌面服务的日志记录,密切监控相关系统是否存在异常登录、异常进程创建等可疑活动。

- 检查入侵检测/防护系统(IDS/IPS)及终端检测与响应(EDR)规则库,确保其已包含针对此漏洞的检测特征。

- 网络安全软件开发团队应主动扫描自有产品及负责的客户环境,排查是否存在未授权或暴露的远程桌面服务。

- 安全开发与加固参考:

- 对本团队开发或维护的、涉及远程访问或类似功能的应用软件进行代码审计和安全加固,借鉴此次漏洞的成因,避免引入同类逻辑缺陷。

- 在软件开发中,遵循最小权限原则,避免服务以过高系统权限运行。

- 强化软件自身的认证与通信加密机制,降低凭证窃取和中间人攻击风险。

四、 通报要求

请各相关单位及安全团队高度重视此漏洞威胁,立即将本通报内容传达至相关技术人员,并依据上述建议开展排查与加固工作。保持对官方信息渠道的跟踪,根据事态发展调整应对策略。

网络安全威胁时刻变化,唯有保持警惕、快速响应、协同处置,方能筑牢网络安全防线。

如若转载,请注明出处:http://www.uhjboph.com/product/57.html

更新时间:2026-05-28 13:03:56